Public Key Infrastructure PKI, информационна сигурност

Това е отговорност на всеки отдел на информационната сигурност включва процедурата за обмен на ключове. А именно, актуализира и разпространява ключове. При изпълнението на процедура за разпределение симетрична криптография е предизвикателство, защото:

- N е необходимо за абонатите да предават в защитен режим N (N-1) / 2 ключове

- система е сложна, което води до слаби места в нея

Асиметрична криптографията позволява да се заобиколи този проблем чрез прилагане само N секретни ключове. Всеки потребител ще има частен и публичен ключ, взети на спец. от таен алгоритъм. Почти невъзможно е да получите най-тайната от публичния ключ. Въз основа на това, потребителят може да изпълнява всякакви криптографски стъпки: изчисляване на споделена тайна, генериране на цифрови подписи. защитата на целостта и поверителността на опаковката.

Тази технология има един недостатък - атаката "Човекът в средата". структура отворен Ръководството на PKI бутон позволява да се реши този недостатък.

PKI работи:

PKI инфраструктура, необходима за надеждна работа на информационните системи за сигурен обмен на данни между потребителите публичен ключ. PKI структура се основава на цифрови сертификати, които се свързват лично частен ключ към неговия публичен ключ.

Защита срещу атаки "Човекът в средата"

При изпълнението на атаки "Човек по средата" нападателя може тайно да замени публичен ключ се предава на потребителя на вашия публичен ключ, и да се създаде споделени тайни с всеки един от участниците в този процес, а след това се намеси и да дешифрирате. Фигура 1 поглед на този процес. Има 2 потребител А и Б. Потребителят B разполага с открит ключ кРа за проверка на електронен подпис на потребителя А. След това, атакуващият прихваща пакети, които преминават транзитно между потребителите й със съдържание Kpi. Въз основа на това, че ще се създаде Kpi `ключ и ще бъде посредник между потребителите. Такава заплаха е решен с помощта на публично-ключ сертификати.

Публичен ключ сертификати

Основната задача на публичен ключ сертификат - да го направи по-надеждни и достъпни. принципи за идентификация са в основата на публично-ключ сертификати, препоръчителната стандарт X.509. Потребителят ниво на доверие удостоверяване зависи от надеждността на съхранение на таен ключ и сигурен източник на доставки на публични ключове. Това, че потребителят може да се доверите на алгоритъма за удостоверяване, трябва да се извлече публичния ключ на друг потребител от сигурен източник, когото той има доверие. Според стандартната X.509 СО е сертифициращ орган. Също така се нарича CA (Certification орган) на. Последно съкращение намерени в законодателствата на страните от ОНД.

CA CA е доверена трета страна, която реализира с публичен ключ удостоверяване, съществуващи сертификати. Калифорния има личен двойка ключове (частен / публичен), където е необходимо, на таен ключ за сертификатите за CA подписване и публичен ключ от ТЗ е в отворен достъп и необходимостта на потребителите да проверяват автентичността на ключова в сертификата.

Сертифициране на публичен ключ - е процес на потвърждаване на автентичността на публичния ключ и се съхраняват с него разходи. Сертифициране на публичен ключ - е подписване на публичен ключ цифров подпис направена в таен ключ център за сертифициране. CA създава сертификат публичен ключ на потребителя с цифров подпис въз основа на набор от потребителски данни. X.509 стандарт определя списъка с данни:

- серия и номер на ключа

- период от публичен ключ операция (отваряне и затваряне)

- уникално потребителско име

- данни за публичен ключ на потребителя: идентификатор на алгоритъма и ключовата стойност конкретно

Публичен ключ сертификат има следните характеристики:

- всеки потребител, който има достъп до публичния ключ на Калифорния може да извлича публичния ключ, включени в удостоверението

- Сертификати не могат да бъдат подправяни без откриване на факта,

може да се реализира алгоритъма за генериране на два метода:

- Потребителят създава двойка ключове. Частният ключ се съхранява от него, и публичния ключ се транспортира чрез защитен канал в Калифорния

- CA генерира двойката ключове. Публичният ключ е включен в сертификата и частния ключ двойка е предадена и с изпълнението на идентификация на потребителя и поверителността на клавиша за предаване

логическа структура и PKI компоненти

инфраструктура на публичния ключ PKI - това е списък на правилата на програмата и агенти, необходими за управлението на ключовете, политика за сигурност и обмен на защитени пакети. Целите на PKI включват:

- регистрация на нарушения на правилата и публикуването на черни списъци на прекратени удостоверения

- жизнения цикъл на поддръжка ключ и сертификати

- прилагане на инструментите за интегриране на заявление и системи за сигурност

- процеси подкрепа автентичността и идентификацията на потребителите по такъв начин, че да се намали времето на всеки потребител достъп до системата

Сигурност знак - частен служител по сигурността, което показва, правата и околната среда на потребителя в системата. Приложение, което управлява ключове трябва да работи със системата за PKI в редица точки. Концепцията за публичен ключ PKI инфраструктура определя, че всички споменати сертификати PKI трябва да бъде организирана в йерархична структура (Фигура 1).

Такава PKI структура има четири вида сертификати:

- Сертификат за крайния потребител

- CA сертификат трябва да бъде на разположение за изпълнение на електронен подпис сертификат краен потребител и подписан sekrektnym ключ CA най-високо ниво, както и електронен подпис трябва да бъде на разположение за проверка

- Self-подписан сертификат. Той е в основата на цялата PKI се ползва с доверието дефиниция. При проверка на сертификата за CA се установи, че един от тях, подписан от частния ключ на корен, а след това алгоритъм валидиране удостоверение се прекратява

- Cross-сертификат. Тя позволява да се разшири дейността на конкретна PKI се дължи на взаимодействието на две различни основни сертификати PKI

Алгоритъм за проверка на електронен подпис на документа е, както следва. На първо място, проверка на документите с електронен подпис и електронен подпис след сертификата. Последната проверка в цикъла спира на главния сертификат. Електронен подпис на документа е правилно, когато правилното всичко на сертификатите във веригата на йерархията. Ако намерите дори една грешна сертификат, всички други предишен във веригата също се счита за невалиден. PKI логическа структура, показана на фиг.2.

- Сертификати Каталог - сертификати съхраняване на потребителските. Достъпът се осъществява чрез LDAP

- Център регистрация RA - структурно звено, което се регистрира на потребителите на системата

- Потребител - притежател на сертификат, или лицето, поискало удостоверението

- А Калифорния - Структурни Специфична единица, чиято функция - публичен ключ сертифициране на потребителя

Алгоритъмът на работа CA удостоверяващия орган, който:

- CA създава частен ключ и създава сертификатите CA, които ще проверяват потребителските сертификати

- на потребителите да създават искания за сертифициране и да ги изпращате на Калифорния

- SA въз основа на искания създава потребителски сертификати

- CA създава и актуализира списъците на прекратените удостоверения CRL

- Сертификати членове CA и CRL списъци се публикуват на премахването на ресурса SA в открит достъп

Помислете PKI функции:

- ръководни функции сертификат:

- регистрация на потребителите (програмата, устройството от потребителя)

- публичен ключ сертифициране (сухожилие потребител и публичен ключ)

- съхраняване на частния ключ

- сертификати за поддръжка на базата данни и тяхното разпределение (всички сертификати, с изключение на най-горния йерархия, посочени в общ достъп)

- Сертификат Актуализация (алгоритъм работи след сертификата за работа период)

- ключ актуализация (при генерирането на нова двойка ключове)

- статут отнемане сертификат

- ключови ръководни функции:

- генериране на ключове

- ключ разпределение

- Допълнителни функции:

- архивиране услуга

- Cross-Сертифициране

- проверява удостоверението по искане на потребителя

- проверка на параметрите на публичния ключ

Взаимодействие на публичен ключ инфраструктурни компоненти

Системата на публичен ключ за управление на инфраструктурата може да се включва следните модули:

- Интеграция Module - софтуерни агенти за клиента и приложни системи, софтуерни интерфейси към приложения

- средства за съхраняване на важни данни и за потребител

публичен ключ система за управление на инфраструктурата е разделена на подсистеми, интегрирани внедряване на системи за сигурност:

- управление на жизнения цикъл на подсистемата на ключови външни мултимедийни цикли

- генериране на подсистема криптиране и кодове на подписите

- подсистема на безопасното съхранение на данни за ключове

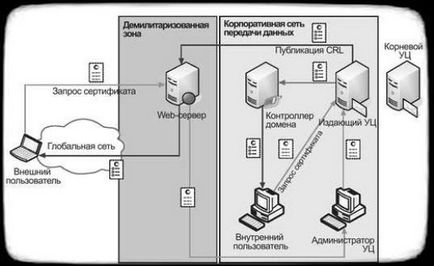

Фигура 3 е видима схема PKI базирани на продукти на Microsoft Active Directory и сертифициращ орган на Microsoft.